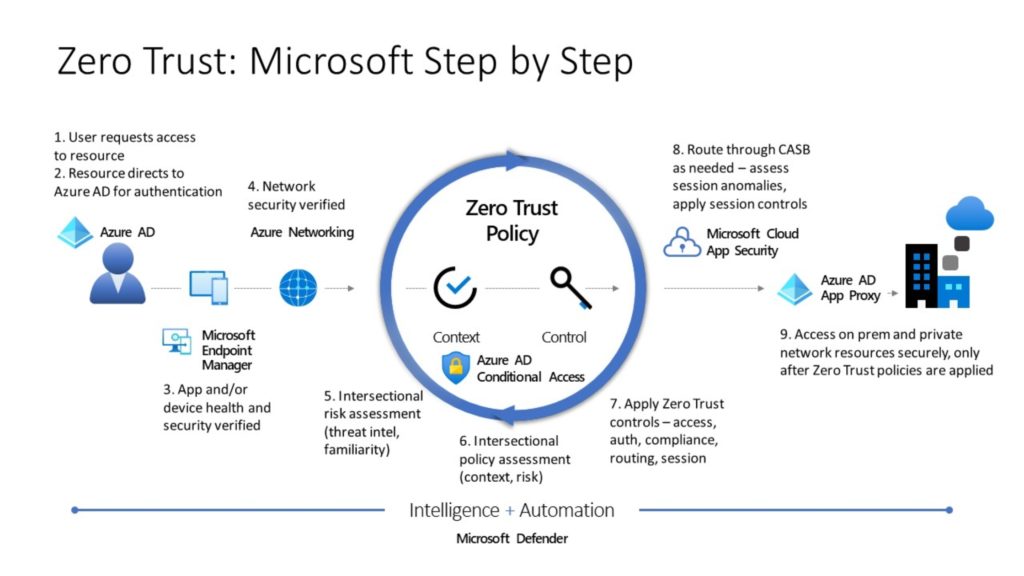

Prenons l’exemple d’une entreprise de services financiers ayant migré vers une infrastructure cloud. En adoptant Zéro Trust, elle a pu :

- Réduire les risques liés aux identités compromises grâce à l’authentification multifactorielle (MFA).

- Limiter les mouvements latéraux dans son réseau en segmentant les accès.

- Améliorer la conformité aux réglementations grâce à des audits en temps réel.