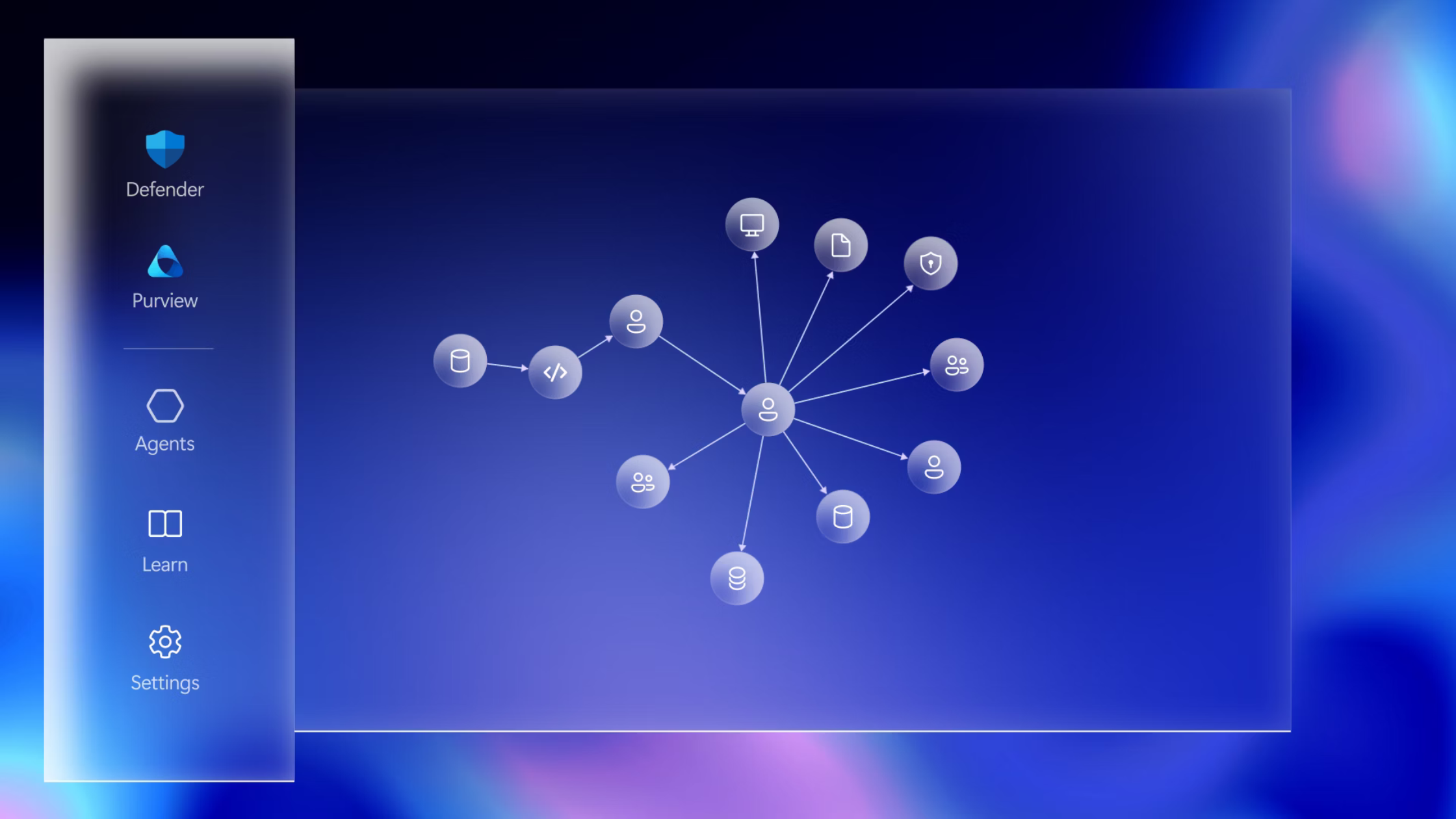

Microsoft Sentinel, c’est un peu comme avoir un gardien de sécurité numérique qui ne dort jamais. Cette solution cloud surveille en permanence votre environnement Microsoft 365 pour détecter les menaces et réagir automatiquement.

En termes techniques, il s’agit d’un SIEM (Security Information and Event Management). Mais concrètement, on peut le voir comme un système d’alarme intelligent pour toute votre infrastructure informatique.

Avec la généralisation du télétravail et l’utilisation massive de Microsoft 365, vos données sont partout : dans Teams, OneDrive, SharePoint, Exchange. Il n’y a plus de « château fort » unique à protéger.

Sentinel devient votre tour de contrôle centrale, offrant une vue d’ensemble de votre sécurité et simplifiant considérablement la vie de vos équipes informatiques.

Nous explorerons pourquoi les méthodes traditionnelles de sécurité ne suffisent plus, comment Sentinel transforme la surveillance grâce à l’intelligence artificielle, et nous prendrons un exemple concret d’attaque neutralisée automatiquement.

Le défi actuel : trop d’outils, trop d’alertes

Dans une entreprise classique, la sécurité ressemble souvent à un puzzle incomplet :

un antivirus sur les PC, un filtre anti-spam pour les emails, un pare-feu pour le réseau, des alertes Defender…

Chaque outil fonctionne en silo et génère ses propres alertes.

Résultat : vos équipes informatiques croulent sous des centaines de notifications quotidiennes, sans savoir lesquelles méritent vraiment leur attention.

Les cyberattaques modernes sont devenues rapides et automatisées.

Un pirate peut compromettre un réseau complet en moins d’une heure.

Si votre équipe met quatre heures à identifier une alerte critique noyée au milieu de cinquante notifications sans importance, il est déjà trop tard.

L’époque de la surveillance manuelle est révolue : il faut passer à une approche intelligente et automatisée.

Comment fonctionne Microsoft Sentinel ?

Sentinel repose sur trois piliers simples :

Il se connecte automatiquement à vos outils Microsoft 365, mais aussi à d’autres services (AWS, Google, pare-feux)pour récupérer tous les journaux d’activité en temps réel.

L’intelligence artificielle de Microsoft analyse ces milliards d’informations pour repérer les comportements anormaux.

Par exemple, si Jean se connecte depuis Paris puis, cinq minutes plus tard, depuis la Chine, Sentinel comprend immédiatement que quelque chose cloche.

Grâce à des règles d’automatisation configurables, Sentinel peut agir seul :

bloquer un compte suspect

révoquer des sessions

alerter votre équipe avec des informations précises

Les anciennes solutions de surveillance (SIEM traditionnels) nécessitaient l’achat de serveurs coûteux, des mois d’installation et de configuration, plus une maintenance technique permanente.

L’atout de Sentinel : solution 100 % cloud.

Elle s’active en quelques clics depuis votre portail Azure.

Pas de matériel à gérer, pas de serveurs à maintenir, et vous payez uniquement ce que vous consommez.

C’est particulièrement adapté aux PME et ETI qui veulent une sécurité de niveau entreprise sans la complexité technique.

Le coût peut augmenter rapidement si vous ingérez trop de données sans stratégie.

Il faut également prévoir une formation de base au langage KQL pour personnaliser les détections, bien que Microsoft fournisse de nombreux modèles prêts à l’emploi.

Prenons l’exemple d’une entreprise de 200 employés.

Un vendredi soir, un comptable reçoit un email urgent demandant de « vérifier ses informations de connexion » sur un faux site Microsoft.

Pressé de partir en week-end, il clique et saisit ses identifiants sur le site piégé.

Le pirate utilise les vrais identifiants volés pour se connecter.

L’antivirus ne détecte rien, puisque la connexion semble légitime.

Le pirate commence discrètement à :

télécharger des fichiers confidentiels depuis SharePoint

créer des règles dans Outlook pour masquer ses activités

L’attaque n’est découverte que le lundi matin, quand les dégâts sont considérables.

Détection automatique

Sentinel remarque immédiatement plusieurs signaux d’alarme :

connexion depuis un nouvel appareil

géolocalisation inhabituelle (Roumanie au lieu de France)

téléchargement massif de fichiers sur SharePoint

Corrélation intelligente

L’IA fait instantanément le lien entre ces événements :

« Connexion géographiquement impossible + nouveau dispositif + téléchargement massif = menace critique ».

Réponse automatisée

Sans intervention humaine, Sentinel déclenche un playbook de sécurité :

révocation immédiate de toutes les sessions du compte

blocage temporaire de l’utilisateur

notification instantanée de l’administrateur avec un résumé complet de la situation

Résultat : le pirate est éjecté en moins de cinq minutes.

L’administrateur reçoit une notification sur son téléphone :

« Menace neutralisée automatiquement, compte sécurisé, intervention requise lundi matin pour déblocage. »

Démarrage progressif recommandé

Ne cherchez pas à tout surveiller dès le premier jour.

Adoptez une approche par étapes :

Phase 1 – Les fondamentaux

Connectez Sentinel à Microsoft 365 (Office, Teams, Entra ID).

Cette configuration de base est souvent gratuite pour l’ingestion des données Microsoft et vous donne immédiatement une visibilité sur 80 % de vos risques critiques.

Phase 2 – Détections essentielles

Activez les règles Microsoft prêtes à l’emploi, en commençant par les scénarios les plus critiques :

voyages impossibles

comptes potentiellement compromis

modifications suspectes de boîtes mail

téléchargements massifs de fichiers

Phase 3 – Automatisation simple

Créez quelques playbooks basiques :

notification Teams automatique pour les incidents critiques

blocage temporaire des comptes suspects avec validation humaine

création automatique de tickets de support

Exploitez le Content Hub de Sentinel, véritable magasin d’applications où vous pouvez télécharger des packs de surveillance préconfigurés selon vos besoins spécifiques :

pack Télétravail

pack PME

pack Services financiers

Surveillez régulièrement vos coûts via les tableaux de bord intégrés et désactivez les sources de données trop verbeuses si elles n’apportent pas de valeur.

Formez au moins une ou deux personnes de votre équipe aux bases de KQL pour affiner les détections selon votre contexte métier.

L’essentiel à retenir

Microsoft Sentinel démocratise l’accès à une sécurité de niveau entreprise.

Il transforme la montagne de données de sécurité en informations exploitables et permet une réactivité immédiate face aux menaces, même en dehors des heures de bureau.

Concrètement, cela signifie moins de temps perdu à analyser des alertes techniques et une capacité de réaction automatique face aux attaques.

Votre équipe passe du rôle de « pompier » qui subit les incidents à celui de « préventeur » qui les anticipe et les neutralise.

Si vous utilisez déjà Microsoft 365, Sentinel représente l’évolution logique de votre sécurité.

Commencez par un pilote simple avec les connecteurs de base et quelques règles par défaut.

Même cette configuration minimale vous donnera une visibilité que vous n’aviez pas auparavant et vous permettra d’évaluer concrètement la valeur ajoutée pour votre organisation.

Vous avez besoin d’un renseignement et d’accompagnement sur le déploiement des solutions Cloud Microsoft ?