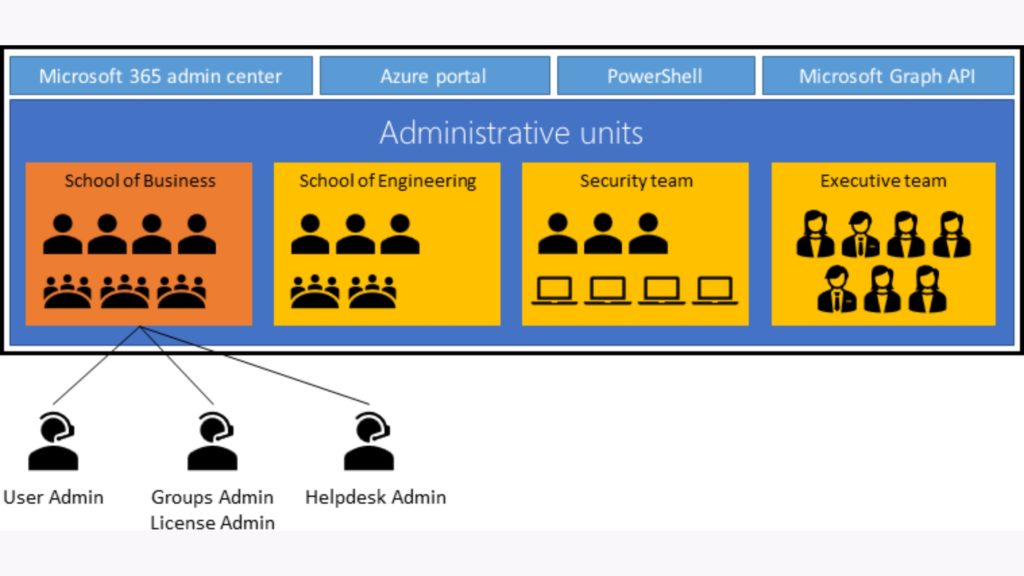

Les Unités Administratives de Microsoft 365 sont un atout majeur pour simplifier la gestion des accès et déléguer les responsabilités de manière sécurisée et organisée. Elles répondent parfaitement aux besoins des grandes organisations en offrant une approche ciblée, tout en limitant les risques liés aux accès non autorisés.

Pour aller encore plus loin, l’intégration de Privileged Identity Management (PIM) peut être envisagée pour renforcer la sécurité en rendant les rôles administratifs temporaires et surveillés. Cette approche combinée garantit non seulement une gestion précise des ressources mais aussi un niveau de sécurité et de conformité optimal.

Ressources utiles :

https://learn.microsoft.com/fr-fr/entra/identity/role-based-access-control/administrative-units

https://learn.microsoft.com/fr-fr/entra/id-governance/privileged-identity-management/pim-configure